domingo, 30 de septiembre de 2012

IANA

La Internet Assigned Numbers Authority (cuyo acrónimo es IANA) es la entidad que supervisa la asignación global de direcciones IP, por Jon Postel en el Instituto de Ciencias de la Información (ISI) de la [[para asumir la responsabilidad bajo un contrato del Departamento de Comercio.

VPNs

Una red privada virtual, RPV, o VPN de las siglas en inglés de Virtual Private Network, es una tecnología de red que permite una extensión segura de la red local sobre una red pública o no controlada.

Ejemplos comunes son la posibilidad de conectar dos o más sucursales de una empresa utilizando como vínculo Internet, permitir a los miembros del equipo de soporte técnico la conexión desde su casa al centro de cómputo, o que un usuario pueda acceder a su equipo doméstico desde un sitio remoto, como por ejemplo un hotel. Todo ello utilizando la infraestructura de Internet.

VPN punto a punto

Este esquema se utiliza para conectar oficinas remotas con la sede central de la organización. El servidor VPN, que posee un vínculo permanente a Internet, acepta las conexiones vía Internet provenientes de los sitios y establece el túnel VPN. Los servidores de las sucursales se conectan a Internet utilizando los servicios de su proveedor local de Internet, típicamente mediante conexiones de banda ancha. Esto permite eliminar los costosos vínculos punto a punto tradicionales (realizados comúnmente mediante conexiones de cable físicas entre los nodos), sobre todo en las comunicaciones internacionales. Es más común el siguiente punto, también llamado tecnología de túnel o tunneling.

VPN de acceso remoto

Es quizás el modelo más usado actualmente, y consiste en usuarios o proveedores que se conectan con la empresa desde sitios remotos (oficinas comerciales, domicilios, hoteles, avionespreparados, etcétera) utilizando Internet como vínculo de acceso. Una vez autenticados tienen un nivel de acceso muy similar al que tienen en la red local de la empresa. Muchas empresas han reemplazado con esta tecnología su infraestructura dial-up (módems y líneas telefónicas).

DNS

Domain Name System o DNS (en español: sistema de nombres de dominio) es un sistema de nomenclatura jerárquica para computadoras, servicios o cualquier recurso conectado a Internet o a una red privada. Este sistema asocia información variada con nombres de dominios asignado a cada uno de los participantes. Su función más importante, es traducir (resolver) nombres inteligibles para las personas en identificadores binarios asociados con los equipos conectados a la red, esto con el propósito de poder localizar y direccionar estos equipos mundialmente.

El servidor DNS utiliza una base de datos distribuida y jerárquica que almacena información asociada a nombres de dominio en redes comoInternet. Aunque como base de datos el DNS es capaz de asociar diferentes tipos de información a cada nombre, los usos más comunes son la asignación de nombres de dominio a direcciones IP y la localización de los servidores de correo electrónico de cada dominio.

La asignación de nombres a direcciones IP es ciertamente la función más conocida de los protocolos DNS. Por ejemplo, si la dirección IP del sitioFTP de prox.mx es 200.64.128.4, la mayoría de la gente llega a este equipo especificando ftp.prox.mx y no la dirección IP. Además de ser más fácil de recordar, el nombre es más fiable. La dirección numérica podría cambiar por muchas razones, sin que tenga que cambiar el nombre.

HTTP

Cada transacción de información realizada en la Web es realizada utilizando el protocolo HTTP, "HyperText Transfer Protocol" por sus siglas en inglés, o Protocolo de Transferencia de HyperTexto.

De este modo, las peticiones de acceso a una página y la respuesta brindada por la misma en forma de contenido de hipertexto utilizan este sistema de comunicación, el cual permanece un tanto "oculto" al usuario final. El protocolo HTTP es utilizado también para enviar formularios con campos de texto, u otro tipo de información en ambos sentidos.

La conexiones realizadas mediante este protocolo no son guardadas por el mismo en ningún sitio, es decir que se trata de un protocolo "sin estado": los datos se pierden, por lo tanto, cuando la transacción de los mismos ha terminado, cosa que da lugar a las cookies (galletitas), archivos livianos que se guardan en determinado sitio del disco duro con el objetivo de almacenar información del usuario. De tal forma, el sitio Web sabrá de quién se trata al volver a acceder al mismo, mostrando por ejemplo su nombre y o permitiendo su acceso sin necesidad de ingresar contraseña, etc.

FTP

Introducción a File Transfer Protocol (FTP):

Existe en la actualidad, dentro de lo que es Internet, un 'servicio' que permite trabajar con archivos(copiar, modificar, borrar) desde una PC hacia un servidor remoto. En dichos servidores remotos se alojan grandes cantidades de shareware y freeware, que están a disposición del público para que haga un download a su computadora. Generalmente estos servidores permiten el acceso a cualquier usuario (servidores llamados "anonymous") pero también existen los servidores que tienen acceso restringido por medio de passwords.

Estas transferencias de archivos se hace por medio de un software conocido como FTP (del inglés, File Transfer Protocol). Existen hoy en día muchosprogramas de este tipo, con diferentes prestaciones, pero nos referiremos puntualmente al WS_FTP®

Algunas definciones:

- Download: Copiar un archivo desde una computadora remota (FTP site, server) a su computadora.

- Upload: Copiar un archivo desde su computadora a una computadora remota (FTP site, server).

- Server: Es como se llama comúnmente a un FTP site.

- Session Profile: Es el conjunto de información necesaria para conectarse a un server.

SMTP / POP3 / IMAP

El protocolo SMTP

El protocolo SMTP (Protocolo simple de transferencia de correo) es el protocolo estándar que permite la transferencia de correo de un servidor a otro mediante una conexión punto a punto.

Éste es un protocolo que funciona en línea, encapsulado en una trama TCP/IP. El correo se envía directamente al servidor de correo del destinatario. El protocolo SMTP funciona con comandos de textos enviados al servidor SMTP (al puerto 25 de manera predeterminada). A cada comando enviado por el cliente (validado por la cadena de caracteres ASCII CR/LF, que equivale a presionar la tecla Enter) le sigue una respuesta del servidor SMTP compuesta por un número y un mensaje descriptivo.

A continuación se describe una situación en la que se realiza una solicitud para enviar correos a un servidor SMTP:

- Al abrir la sesión SMTP, el primer comando que se envía es el comando HELO seguido por un espacio (escrito <SP>) y el nombre de dominio de su equipo (para decir "hola, soy este equipo"), y después validado por Enter (escrito <CRLF>). Desde abril de 2001, las especificaciones para el protocolo SMTP, definidas en RFC 2821, indican que el comando HELO sea remplazado por el comando EHLO.

- El segundo comando es "MAIL FROM:" seguido de la dirección de correo electrónico del remitente. Si se acepta el comando, el servidor responde con un mensaje "250 OK".

- El siguiente comando es "RCPT TO:" seguido de la dirección de correo electrónico del destinatario. Si se acepta el comando, el servidor responde con un mensaje "250 OK".

- El comando DATA es la tercera etapa para enviar un correo electrónico. Anuncia el comienzo del cuerpo del mensaje. Si se acepta el comando, el servidor responde con un mensaje intermediario numerado 354 que indica que puede iniciarse el envío del cuerpo del mensaje y considera el conjunto de líneas siguientes hasta el final del mensaje indicado con una línea que contiene sólo un punto. El cuerpo del correo electrónico eventualmente contenga algunos de los siguientes encabezados

Si se acepta el comando, el servidor responde con un mensaje "250 OK".

Las especificaciones básicas del protocolo SMTP indican que todos los caracteres enviados están codificados mediante el código ASCII de 7 bits y que el 8º bit sea explícitamente cero. Por lo tanto, para enviar caracteres acentuados es necesario recurrir a algoritmos que se encuentren dentro de las especificaciones MIME:

- base64 para archivos adjuntos

- quoted-printable (abreviado QP) para caracteres especiales utilizados en el cuerpo del mensaje

Por lo tanto, es posible enviar un correo electrónico utilizando un simple telnet al puerto 25 del servidor SMTP:

telnet smtp.commentcamarche.net 25

(El servidor indicado anteriormente no existe. Intente reemplazar commentcamarche.net por el nombre de dominio de su proveedor de servicios de Internet.

A continuación se brinda un resumen de los principales comandos SMTP:

| Comando | Ejemplo | Descripción |

|---|---|---|

| HELO (ahora EHLO) | EHLO 193.56.47.125 | Identificación que utiliza la dirección IP o el nombre de dominio del equipo remitente |

| MAIL FROM: | MAIL FROM: originator@domain.com | Identificación de la dirección del remitente |

| RCPT TO: | RCPT TO: recipient@domain.com | Identificación de la dirección del destinatario |

| DATA | DATA message | Cuerpo del correo electrónico |

| QUIT | QUIT | Salida del servidor SMTP |

| HELP | HELP | Lista de comandos SMTP que el servidor admite |

Todas las especificaciones del protocolo SMTP se encuentran definidas en RFC 821 (desde abril de 2001, las especificaciones del protocolo SMTP se encuentran definidas en RFC 2821).

El protocolo POP3

El protocolo POP (Protocolo de oficina de correos), como su nombre lo indica, permite recoger el correo electrónico en un servidor remoto (servidor POP). Es necesario para las personas que no están permanentemente conectadas a Internet, ya que así pueden consultar sus correos electrónicos recibidos sin que ellos estén conectados.

Existen dos versiones principales de este protocolo, POP2 y POP3, a los que se le asignan los puertos109 y 110 respectivamente, y que funcionan utilizando comandos de texto radicalmente diferentes.

Al igual que con el protocolo SMTP, el protocolo POP (POP2 y POP3) funciona con comandos de texto enviados al servidor POP. Cada uno de estos comandos enviados por el cliente (validados por la cadenaCR/LF) está compuesto por una palabra clave, posiblemente acompañada por uno o varios argumentos, y está seguido por una respuesta del servidor POP compuesta por un número y un mensaje descriptivo.

A continuación se brinda un resumen de los principales comandos POP2:

| Comandos POP2 | |

|---|---|

| HELLO | Identificación que utiliza la dirección IP del equipo remitente |

| FOLDER | Nombre de la bandeja de entrada que se va a consultar |

| READ | Número del mensaje que se va a leer |

| RETRIEVE | Número del mensaje que se va a recoger |

| SAVE | Número del mensaje que se va a guardar |

| DELETE | Número del mensaje que se va a eliminar |

| QUIT | Salida del servidor POP2 |

A continuación se brinda un resumen de los principales comandos POP3:

| Comandos POP3 | |

|---|---|

| USER identification | Este comando permite la autenticación. Debe estar seguido del nombre de usuario, es decir, una cadena de caracteres que identifique al usuario en el servidor. El comando USER debe preceder al comando PASS. |

| PASS password | El comando PASS permite especificar la contraseña del usuario cuyo nombre ha sido especificado por un comando USER previo. |

| STAT | Información acerca de los mensajes del servidor |

| RETR | Número del mensaje que se va a recoger |

| DELE | Número del mensaje que se va a eliminar |

| LIST [msg] | Número del mensaje que se va a mostrar |

| NOOP | Permite mantener la conexión abierta en caso de inactividad |

| TOP <messageID> <n> | Comando que muestra n líneas del mensaje, cuyo número se da en el argumento. En el caso de una respuesta positiva del servidor, éste enviará de vuelta los encabezados del mensaje, después una línea en blanco y finalmente las primeras n líneas del mensaje. |

| UIDL [msg] | Solicitud al servidor para que envíe una línea que contenga información sobre el mensaje que eventualmente se dará en el argumento. Esta línea contiene una cadena de caracteres denominada unique identifier listing (lista de identificadores únicos) que permite identificar de manera única el mensaje en el servidor, independientemente de la sesión. El argumento opcional es un número relacionado con un mensaje existente en el servidor POP, es decir, un mensaje que no se ha borrado. |

| QUIT | El comando QUIT solicita la salida del servidor POP3. Lleva a la eliminación de todos los mensajes marcados como eliminados y envía el estado de esta acción. |

Por lo tanto, el protocolo POP3 administra la autenticación utilizando el nombre de usuario y la contraseña. Sin embargo, esto no es seguro, ya que las contraseñas, al igual que los correos electrónicos, circulan por la red como texto sin codificar (de manera no cifrada).

El protocolo IMAP

El protocolo IMAP (Protocolo de acceso a mensajes de Internet) es un protocolo alternativo al de POP3, pero que ofrece más posibilidades:

- IMAP permite administrar diversos accesos de manera simultánea

- IMAP permite administrar diversas bandejas de entrada

- IMAP brinda más criterios que pueden utilizarse para ordenar los correos electrónicos

Telnet / SSH

telnet (TELecommunication NETwork) es el nombre de un protocolo de red a otra máquina para manejarla remotamente como si estuviéramos sentados delante de ella. También es el nombre del programa informático que implementa el cliente. Para que la conexión funcione, como en todos los servicios de Internet, la máquina a la que se acceda debe tener un programa especial que reciba y gestione las conexiones. El puerto que se utiliza generalmente es el 23.

Telnet sólo sirve para acceder en modo terminal , es decir , sin gráficos, pero fue una herramienta muy útil para arreglar fallos a distancia, sin necesidad de estar físicamente en el mismo sitio que la máquina que los tenía. También se usaba para consultar datos a distancia, como datos personales en máquinas accesibles por red, información bibliográfica, etc.

NAT / PNAT

TRADUCTOR DE DIRECCIÓN DE RED (NAT):

La "Traducción de Direcciones de Red", Network Address Translation (NAT), es un método mediante el que las direcciones IP son mapeadas desde un dominio de direcciones a otro, proporcionando encaminamiento transparente a las máquinas finales . Existen muchas variantes de traducción de direcciones que se prestan a distintas aplicaciones. Sin embargo todas las variantes de dispositivos NAT debería compartir las siguientes características:

- Asignación transparente de direcciones.

- Encaminamiento transparente mediante la traducción de direcciones (aquí el encaminamiento se refiere al reenvío de paquetes, no al intercambio de información de encaminamiento).

- Traducción de la carga útil de los paquetes de error ICMP

Como se explicó en el anterior punto, la traducción de la dirección de red, se aplica en redes que fueron implementadas con direcciones IP privadas y necesitan tener un acceso a Internet, se debe solicitar a un proveedor un rango de direcciones válidas para poder asociar dichas direcciones válidas con los hosts que tengan direcciones inválidas y necesiten salida a Internet.

Esta situación ocurre frecuentemente en las empresas que tienen redes internas grandes, también puede darse el caso que el proveedor sólo asigne una dirección válida a la empresa, en esta situación se configura a NAT para que diferentes hosts dentro de la empresa puedan acceder a Internet mediante esta única IP válida asignada por el proveedor, en este caso la configuración del router con NAT asocia además de la dirección IP, un puerto para direccionar correctamente los paquetes a los diferentes hosts (estas dos situaciones serán explicadas más ampliamente en la siguiente sección). Estosproblemas también pueden presentarse en redes caseras más pequeñas y son una solución factible para habilitar una conexión a Internet sin tener que hacer una reconfiguración de la red interna, además que el proceso de traducción de direcciones IP es transparente al usuario final que no se da cuenta de lo que pasa.

PNAT

Digamos, una organización tiene una red IP privada y una conexión WAN a un proveedor de servicio. El router de zona de la red privada es asignado a una dirección válida globalmente en la conexión WAN y los demás nodos en la organización usan direcciones IP que tienen sólo significado local. En este caso, a los nodos en la red privada se les puede permitir acceder simultáneamente a la red externa, usando la única dirección IP registrada con la ayuda de NAPT. NAPT permitiría mapeos de tuplas del tipo (direcciones IP local, número de puerto TU local) a tipos del tipo (dirección IP registrada, número de puerto TU asignado).

Este modelo es adecuado para muchos grupos de redes pequeñas para acceder a redes externas usando una sola dirección IP asignada del proveedor de servicio. Este modelo debe ser extendido para permitir acceso entrante mapeando estáticamente un nodo local por cada puerto de servicio TU de la dirección IP registrada[3].

En el ejemplo de la Figura 4 la red interna maneja el rango de direcciones 192.168.0.0 de clase C, la interface del router que se comunica con Internet tiene asignada la dirección 206.245.160.1.

Cuando el host con dirección 192.168.0.2 envía un paquete http (puerto destino 80) al servidor 207.28.194.84, en la cabecera de los paquetes se envía la información mostrada en "A" donde se indica la dirección fuente como Src y la dirección destino como Dst estos paquetes son enviados al router NAT ubicado al centro del gráfico.

El router tiene configurado NAPT y lo que sucede es que se traduce la tupla de dirección de origen 192.168.0.2 y puerto origen 1108 en los encabezados IP y TCP por la tupla 206.245.160.1 que es una dirección globalmente única y al puerto 61001 antes de reenviar al paquete, es decir los paquetes salen del router con los datos mostrados en "B".

Los paquetes de regreso que sean enviados por el servidor web, pasan por una traducción de dirección y puerto similar por la dirección IP de destino y puerto TCP de destino. Se observa que esto no requiere de cambios en los hosts o en los routers. La traducción es completamente transparente para los usuarios.

SYN

SYN es un bit de control dentro del segmento TCP, que se utiliza para sincronizar los números de secuencia iniciales ISN de una conexión en el procedimiento de establecimiento de tres fases (3 way handshake)

Se usa para sincronizar los números de secuencia en tres tipos de segmentos: petición de conexión, confirmación de conexión (con ACK activo) y la recepción de la confirmación (con ACK activo).

TCP

Las características del protocolo TCP

TCP (que significa Protocolo de Control de Transmisión) es uno de los principales protocolos de la capa de transporte del modelo TCP/IP. En el nivel de aplicación, posibilita la administración de datos que vienen del nivel más bajo del modelo, o van hacia él, (es decir, el protocolo IP). Cuando se proporcionan los datos al protocolo IP, los agrupa en datagramas IP, fijando el campo del protocolo en 6 (para que sepa con anticipación que el protocolo es TCP). TCP es un protocolo orientado a conexión, es decir, que permite que dos máquinas que están comunicadas controlen el estado de la transmisión.

Las principales características del protocolo TCP son las siguientes:

Las principales características del protocolo TCP son las siguientes:

- TCP permite colocar los datagramas nuevamente en orden cuando vienen del protocolo IP.

- TCP permite que el monitoreo del flujo de los datos y así evita la saturación de la red.

- TCP permite que los datos se formen en segmentos de longitud variada para "entregarlos" al protocolo IP.

- TCP permite multiplexar los datos, es decir, que la información que viene de diferentes fuentes (por ejemplo, aplicaciones) en la misma línea pueda circular simultáneamente.

- Por último, TCP permite comenzar y finalizar la comunicación amablemente.

El objetivo de TCP

Con el uso del protocolo TCP, las aplicaciones pueden comunicarse en forma segura (gracias al sistema de acuse de recibo del protocolo TCP) independientemente de las capas inferiores. Esto significa que los routers (que funcionan en la capa de Internet) sólo tienen que enviar los datos en forma de datagramas, sin preocuparse con el monitoreo de datos porque esta función la cumple la capa de transporte (o más específicamente el protocolo TCP).

Durante una comunicación usando el protocolo TCP, las dos máquinas deben establecer una conexión. La máquina emisora (la que solicita la conexión) se llama cliente, y la máquina receptora se llamaservidor. Por eso es que decimos que estamos en un entorno Cliente-Servidor.

Las máquinas de dicho entorno se comunican en modo en línea, es decir, que la comunicación se realiza en ambas direcciones.

Las máquinas de dicho entorno se comunican en modo en línea, es decir, que la comunicación se realiza en ambas direcciones.

UDP

Características del protocolo UDP

El protocolo UDP (Protocolo de datagrama de usuario) es un protocolo no orientado a conexión de la capa de transporte del modelo TCP/IP. Este protocolo es muy simple ya que no proporciona detección de errores (no es un protocolo orientado a conexión).

Por lo tanto, el encabezado del segmento UDP es muy simple:

(16 bits); | (16 bits); |

(16 bits); | (16 bits); |

(longitud variable). | |

Significado de los diferentes campos

- Puerto de origen: es el número de puerto relacionado con la aplicación del remitente del segmento UDP. Este campo representa una dirección de respuesta para el destinatario. Por lo tanto, este campo es opcional. Esto significa que si el puerto de origen no está especificado, los 16 bits de este campo se pondrán en cero. En este caso, el destinatario no podrá responder (lo cual no es estrictamente necesario, en particular para mensajes unidireccionales).

- Puerto de destino: este campo contiene el puerto correspondiente a la aplicación del equipo receptor al que se envía.

- Longitud: este campo especifica la longitud total del segmento, con el encabezado incluido. Sin embargo, el encabezado tiene una longitud de 4 x 16 bits (que es 8 x 8 bits), por lo tanto la longitud del campo es necesariamente superior o igual a 8 bytes.

- CAPA DE TRANSPORTE

El nivel de transporte o capa de transporte es el cuarto nivel del modelo OSI encargado de la transferencia libre de errores de los datos entre el emisor y el receptor, aunque no estén directamente conectados, así como de mantener el flujo de la red. Es la base de toda la jerarquía de protocolo. La tarea de esta capa es proporcionar un transporte de datos confiable y económico de la máquina de origen a la máquina destino, independientemente de la red de redes física en uno. Sin la capa transporte, el concepto total de losprotocolos en capas tendría poco sentido

.

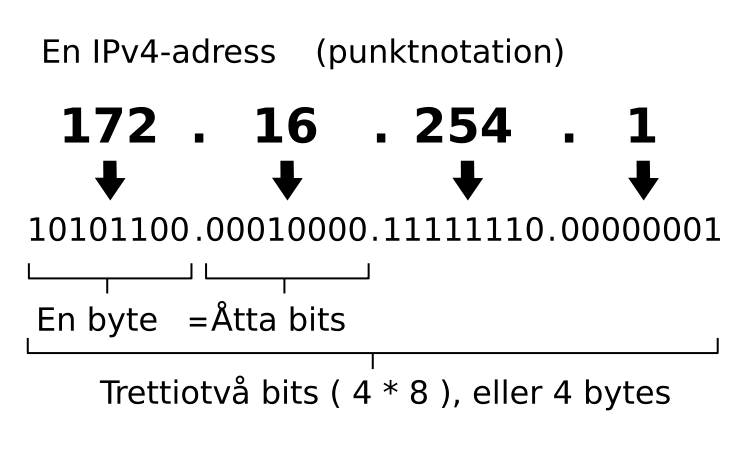

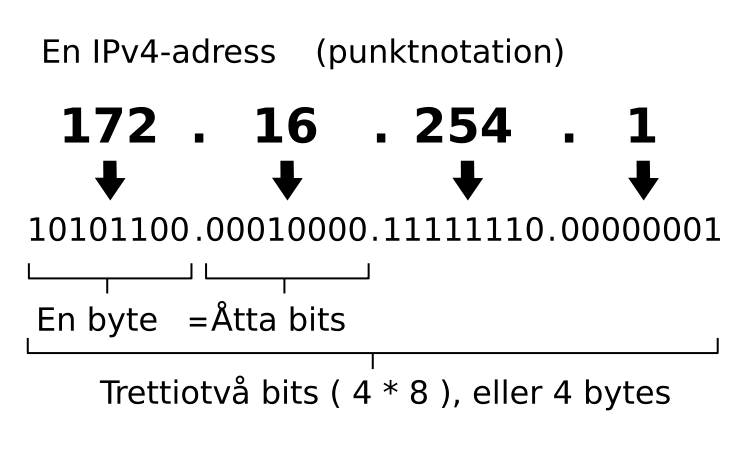

IP V4 IP V6

Una dirección IP es una etiqueta numérica que identifica, de manera lógica y jerárquica, a un interfaz (elemento de comunicación/conexión) de un dispositivo (habitualmente una computadora) dentro de una red que utilice el protocolo IP (Internet Protocol), que corresponde al nivel de red del protocolo TCP/IP. Dicho número no se ha de confundir con la dirección MAC que es un identificador de 48bits para identificar de forma única a la tarjeta de red y no depende del protocolo de conexión utilizado ni de la red. La dirección IP puede cambiar muy a menudo por cambios en la red o porque el dispositivo encargado dentro de la red de asignar las direcciones IP, decida asignar otra IP (por ejemplo, con el protocolo DHCP), a esta forma de asignación de dirección IP se denomina dirección IP dinámica (normalmente abreviado como IP dinámica).

IP V4

El Internet Protocol version 4 (IPv4) (en español: Protocolo de Internet versión 4) es la cuarta versión del protocolo Internet Protocol (IP), y la primera en ser implementada a gran escala. Definida en el RFC 791.

IPv4 usa direcciones de 32 bits, limitándola a  = 4.294.967.296 direcciones únicas, muchas de las cuales están dedicadas a redes locales (LANs)[cita requerida]. Por el crecimiento enorme que ha tenido Internet (mucho más de lo que esperaba, cuando se diseñó IPv4), combinado con el hecho de que hay desperdicio de direcciones en muchos casos (ver abajo), ya hace varios años se vio que escaseaban las direcciones IPv4.

= 4.294.967.296 direcciones únicas, muchas de las cuales están dedicadas a redes locales (LANs)[cita requerida]. Por el crecimiento enorme que ha tenido Internet (mucho más de lo que esperaba, cuando se diseñó IPv4), combinado con el hecho de que hay desperdicio de direcciones en muchos casos (ver abajo), ya hace varios años se vio que escaseaban las direcciones IPv4.

= 4.294.967.296 direcciones únicas, muchas de las cuales están dedicadas a redes locales (LANs)[cita requerida]. Por el crecimiento enorme que ha tenido Internet (mucho más de lo que esperaba, cuando se diseñó IPv4), combinado con el hecho de que hay desperdicio de direcciones en muchos casos (ver abajo), ya hace varios años se vio que escaseaban las direcciones IPv4.

= 4.294.967.296 direcciones únicas, muchas de las cuales están dedicadas a redes locales (LANs)[cita requerida]. Por el crecimiento enorme que ha tenido Internet (mucho más de lo que esperaba, cuando se diseñó IPv4), combinado con el hecho de que hay desperdicio de direcciones en muchos casos (ver abajo), ya hace varios años se vio que escaseaban las direcciones IPv4.

Esta limitación ayudó a estimular el impulso hacia IPv6, que está actualmente en las primeras fases de implantación, y se espera que termine reemplazando a IPv4.

Las direcciones disponibles en la reserva global de IANA pertenecientes al protocolo IPv4 se agotaron el jueves 3 de Febrero de 2011 oficialmente1 Los Registros Regionales de Internet deben, desde ahora, manejarse con sus propias reservas, que se estima, alcanzaran hasta Septiembre de 2011

Actualmente no quedan direcciones IPv4 disponibles para compra, por ende se está en la forzosa y prioritaria obligacion de migrar a IPv6, Los sistemas operativos Windows Vista, 7, 8, Unix/like (Gnu/linux, Unix, Mac OSX), BSD entre otros, tienen soporte nato para IPv6, mientras que Windows XP requiere utilizar el prompt y digitar ipv6 install, para instalarlo, y sistemas anteriores no tienen soporte para este.

TP V6

El Internet Protocol version 6 (IPv6) (en español: Protocolo de Internet versión 6) es una versión del protocolo Internet Protocol (IP), definida en el RFC 2460 y diseñada para reemplazar aInternet Protocol version 4 (IPv4) RFC 791, que actualmente está implementado en la gran mayoría de dispositivos que acceden a Internet.

Diseñado por Steve Deering de Xerox PARC y Craig Mudge, IPv6 está destinado a sustituir a IPv4, cuyo límite en el número de direcciones de red admisibles está empezando a restringir el crecimiento de Internet y su uso, especialmente en China, India, y otros países asiáticos densamente poblados. El nuevo estándar mejorará el servicio globalmente; por ejemplo, proporcionará a futuras celdas telefónicas y dispositivos móviles sus direcciones propias y permanentes.

A principios de 2010, quedaban menos del 10% de IPs sin asignar.1 En la semana del 3 de febrero del 2011, la IANA (Agencia Internacional de Asignación de Números de Internet, por sus siglas en inglés) entregó el último bloque de direcciones disponibles (33 millones) a la organización encargada de asignar IPs en Asia, un mercado que está en auge y no tardará en consumirlas todas.

IPv4 posibilita 4.294.967.296 (232) direcciones de red diferentes, un número inadecuado para dar una dirección a cada persona del planeta, y mucho menos a cada vehículo, teléfono, PDA, etcétera. En cambio, IPv6 admite 340.282.366.920.938.463.463.374.607.431.768.211.456 (2128 o 340 sextillones de direcciones) —cerca de 6,7 × 1017 (670 mil billones) de direcciones por cadamilímetro cuadrado de la superficie de La Tierra.

Suscribirse a:

Entradas (Atom)